现如今时期,网络世界随处充满了困境,针对互联网客户而言,可以对不同种类的恶意软件开展掌握,或许有利于在网上冲浪的历程中保护本身。

1. 病毒感染

网络病毒,可以说最广为人知的一个定义,全部电子计算机的问题都可以归咎于“病毒感染”。但有一点必须掌握,大部分恶意软件程序流程并并不是病毒感染。网络病毒会以改动合理合法服务器文档的方法来实行病毒感染自身。

如今的网络下,网络病毒并不普遍,在全部恶意软件中仅不上10%。这算得上件好事儿,终究病毒是可以“感柒”其他文件的恶意软件,这一特性使其不易清除。因为其实行来源于合理合法应用软件,因此即使是安全软件也无法保证彻底避免网络病毒。因而在大部分情形下,对于感染文档,只能对它进行防护或删掉受感柒文档的实际操作。

2. 蜘蛛

蠕虫发生的比计算机病毒还需要早,乃至可以上溯到大型计算机的时代。自然,真真正正使其时兴起来的也是由于上世纪90时代电子邮箱的发生。那时,一切一封电子邮件都是有可能是蜘蛛的病毒携带者,每一个计算机专业工作员都对其头痛万分,一旦开启电子邮件,那麼大部分全部企业的互联网都无法避免。

蜘蛛的与众不同之处源于其可以自身拷贝。以灭绝人性的Iloveyou蜘蛛为例子:当其被攻破时,大部分早已感染了全世界的每一个电子邮箱客户,该蜘蛛导致了通讯系统超重(由于推送了含有非法行为的文字)、网络电视关掉、乃至延迟时间了那天的报刊消息推送時间。此外,也有SQL Slammer及其MS Blaster等蜘蛛,其产生的毁灭性,保证了蜘蛛在网络信息安全历史时间中的牢固影响力。

蜘蛛可以导致如此大的杀伤力的缘故,取决于它具有不用客户实际操作就能完成自身模仿并散播。比较之下,病毒的传播最少还必须客户去运行相对应的文档。例如SQL Slammer蜘蛛便是用了Microsoft SQL中的一个系统漏洞,在其接入到互联网以后,大概十分钟以后,互联网上全部存有该系统漏洞的SQL网络服务器都是会发生跨站脚本攻击的问题,这一快速传播迄今仍是一项记录。

3. 木马病毒

以前风靡一时的电子计算机蜘蛛,现如今已基础被木马病毒等木马程序所替代,变成了大部分网络黑客的专用工具。恶意代码通常是包括着故意命令并装扮成合理合法应用软件的程序流程,存有時间一样久于病毒感染,但论对电子计算机的操控工作能力,一切恶意软件都比不了木马病毒。

木马的激发体制与病毒感染相近,也要客户实行对应的系统才可以激话其作用。通常,木马病毒会暗藏于电子邮箱或网页页面中。自然,也有一种门路较为野的,会装扮成防病毒程序,告之客户系统软件已被感染必须实行消毒程序流程,欺诈性。

恶意代码不易预防,缘故有二点。其一,木马病毒的撰写难度系数低;其二,木马病毒一般通过蒙骗客户开展散播,电脑杀毒软件、服务器防火墙及其一切传统式的自我防御机制均没法对它进行合理预防。虽然安全性员工在不停的打压恶意代码,但其迅速的更新迭代,造成防御力方式远远地落伍。

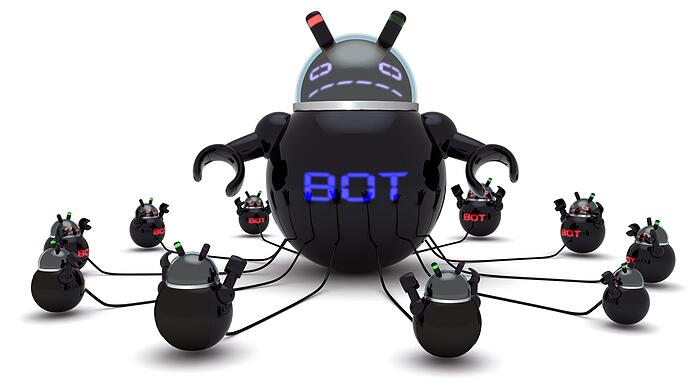

4. 混种杂交程序流程和僵尸网络

现如今,目前市面上逃窜的大部分恶意软件基本上全是多种多样木马程序的组成,很有可能会包含木马病毒、蜘蛛,有时候也带上病毒感染。一般这类程序流程会以木马病毒的方式观人,可是在实行以后,便会展示出蜘蛛的特性——在互联网上玩命的散播。

如今许多的恶意软件程序流程都被觉得是rootkit。从其本质上讲,恶意软件便是尝试改动最底层电脑操作系统,便于最后获得系统软件决策权并隐藏自己的程序流程。

Bots的实质也算得上木马病毒/蜘蛛的组合体,其目的是将被不法操纵的总体目标变为更高的故意互联网的一部分。一般来说,僵尸网络的经营规模可以做到好几千台电子计算机,而且一个僵尸网络的服务器,很有可能可以操纵数十万个系统软件。这类网络通常会用以对外开放租赁,总体目标大部分为互联网犯罪嫌疑人。

5. 勒索病毒

近些年,数据加密挟持变成了网络诈骗最多见的一种方法,勒索病毒也成為了恶意软件中占有占比比较大一部分,而且这一占比依然在稳步增长。

大部分勒索病毒全是由木马病毒演化而成。一样,其散播也务必寄予于一些社交媒体专用工具,并被客户运行。一旦在体系内实行,勒索病毒会在非常短的時间内搜索并数据加密客户电子计算机中的秘密文件。自然,有一些程序流程还会继续在实行数据加密以前犹豫一阵子,根据对持卡人的观测来分辨他能接纳的保释金多少钱(可以说十分智能化了)。

幸运的是,勒索病毒也一样可以被安全防护方式阻拦。但一旦强制执行,假如系统软件或重要文档沒有通过备份数据,那麼就难以有好結果了。依据调查,在遭受勒索病毒的客户中,大概有四分之一的受害人付款了保释金,而在这些人之中,也依然有30%的人都没有被开启文档(所以说,网络黑客的嘴,坑人的鬼)。

不管怎样,开启加密文件,这全是概率问题,或是推荐众多客户培养备份数据的良好的习惯。

6. 无文档恶意软件

无文件恶意软件事实上并无法算是一种“恶意软件”,但也具有其独立的出现和使用方法。传统式的恶意软件通常根据文档散播感柒系统软件内的文档,无文件恶意软件则可以不通过系统文件就进行实际操作,反而是在存储空间中开展散播,运用注册表项、API或是任务计划等。现阶段,这类恶意软件方式在任何的恶意软件中已占有了超出50%的占比。

许多无文档危害都起起源于对目前合理合法程序流程的运用,或者应用电脑操作系统内嵌的专用工具(例如PowerShell),进而促使其更难检验和劝阻。

7. 广告推送

对比别的恶意软件,广告推送真是是这其中的一股清流。其意义单单是对受感柒客户消息推送潜在性的虚假广告宣传或垃圾广告。普遍的广告宣传软件系统会将客户的浏览器搜索跳转至一些包括别的商品优惠促销的页面等,可以说成不良影响十分小了。

8. 故意广告宣传

不必与上一条弄混了,这与广告推送不一样,故意广告宣传就是指依靠合理合法的广告推送或手机软件将恶意软件暗中推送出来的个人行为。例如许多犯罪嫌疑人会在广告宣传网页页面中置入恶意软件,客户一旦点一下则会在系统软件中自动安装,而且在没经客户可以的情形下全自动实行,这种做法也称之为“偷渡者式免费下载”。

一般来说,一些受欢迎网址通常也全是不法分子的总体目标,例如各种新闻媒体、金融平台这些,大部分都存有故意广告宣传的个人行为。

对犯罪嫌疑人而言,其自身的目地是赢利,因而故意广告宣传中,也很有可能含有多种多样恶意软件,包含勒索病毒、数据加密脚本制作或是金融机构木马病毒等。

9. 恶意程序

许多状况下,一些对电子计算机具备监管作用的系统就行驶了恶意程序的作用,自然这可能是合理合法的。可是在网络诈骗中,犯罪分子可以根据应用恶意程序纪录总体目标客户的电脑键盘、电脑鼠标个人行为获得其登陆密码或其它重要信息内容。

一般来说,广告推送和恶意程序是最非常容易发觉及其删掉的,由于两者的目的与常用的恶意软件彻底不一样,只要寻找其可执行程序并删掉就能解决困难。

比较之下,广告推送和恶意程序产生的更问题,是他们会利用软件或客户系统软件的特性,包含但是不限于社会工作者、手机软件系统漏洞等。尽管其不具有敲诈勒索类手机软件的强劲毁灭性,但也全是根据类似的方式感柒客户系统软件。因此,换一个视角而言,这二种手机软件系统对/机器设备的安全系数检验也是有主动的危害。

搜索和删掉恶意软件

如今,许多恶意软件程序流程全是由木马病毒或冲击波病毒演变而成,但最后产生的危害却不全同样,客户的电子计算机很有可能会变为众多僵尸网络一员,很有可能变成一次APT的开始点,也有可能变成不法进到大中型企业网络的一个缺口。但最后都会向一个目标汇集——牟利。

针对一般计算机用户而言,搜索/删掉恶意程序并非一件很容易的事,许多情况下,假如此软件早已系统对作出了变更,私自删掉不但不可以解决困难,还很有可能产生更明显的不良影响。因而,要是没有接纳过恶意程序层面有关的学习培训或掌握,那麼还请培养优良的电子计算机应用习惯性,例如按时备份数据,不乱浏览不应该浏览的站名等。网络信息安全也依然要从基本开始做起。